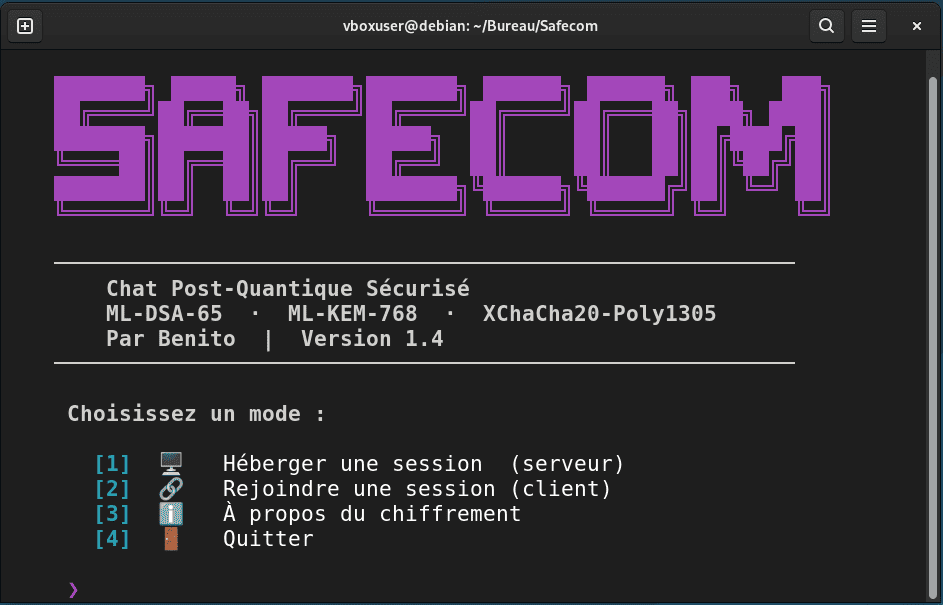

Safecom

Chat sécurisé en ligne de commande, protégé par une cryptographie hybride résistante aux ordinateurs quantiques.

Développé par Benoît Ferrandini

Chat sécurisé en ligne de commande, protégé par une cryptographie hybride résistante aux ordinateurs quantiques.

Développé par Benoît Ferrandini

Safecom est une application de messagerie en temps réel qui protège vos communications grâce à une cryptographie hybride combinant des algorithmes post-quantiques (ML-DSA, ML-KEM) et un chiffrement symétrique de pointe (XChaCha20-Poly1305). Conçu comme un outil en ligne de commande, il offre un niveau de sécurité de qualité professionnelle dans une interface épurée.

| Fonction | Algorithme | Bibliothèque |

|---|---|---|

| Signature (identité) | ML-DSA-65 (Dilithium3) | liboqs |

| Échange de clés | ML-KEM-768 (Kyber768) | liboqs |

| Chiffrement symétrique | XChaCha20-Poly1305 | libsodium |

| Entropie | randombytes_buf() (CSPRNG) | libsodium |

Clés éphémères par session. Même si une clé future est compromise, les sessions passées restent protégées.

Toute clé sensible est nettoyée de la RAM via sodium_memzero, empêchant toute extraction post-mortem.

Chaque message est signé avec ML-DSA et chiffré (AEAD). Aucune usurpation d'identité ou altération possible.

Empreinte de session commune à vérifier manuellement entre les participants pour garantir l'authenticité.

Établissement du canal réseau entre client et serveur.

Échange des clés publiques ML-DSA + ML-KEM.

Validation manuelle de l'empreinte de session (anti-MITM).

ML-KEM encaps → XChaCha20 → ML-DSA sign.

Round-trip complet (chiffrement → sérialisation → désérialisation → déchiffrement)

Rejet de signature invalide (usurpation d'identité)

Détection d'altération (bit-flip sur le ciphertext)

Effacement de la clé KEM après décapsulation (PFS)

Consultez le code source complet sur GitHub.

Voir sur GitHub